CCNPEnterpriseLayer 2 SecurityMITM Defense

Dynamic ARP Inspection

Bu makale Dynamic ARP Inspection'ın switch içinde ARP paketlerini nasıl doğruladığını,

binding table bağımlılığını ve yanlış DAI konfigürasyonunun neden outage'a yol açtığını inceler.

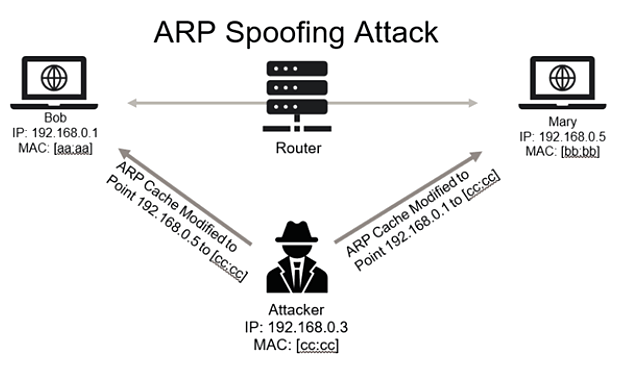

01 / ARP Neden Kontrol Edilmek Zorunda?

ARP protokolü, güvenlik varsayımı olmadan tasarlanmıştır. ARP Reply paketleri, öncesinde bir Request gelmiş olsun veya olmasın, istemci ve switch tarafından kabul edilir.

DAI'nin varlık sebebi: ARP paketlerini gerçek zamanlı olarak doğrulamak.

02 / Dynamic ARP Inspection Nedir?

DAI, switch üzerinde çalışan bir güvenlik mekanizmasıdır. VLAN bazlı aktif edilir ve ARP paketlerini gerçek zamanlı olarak inceler.

- ARP paketi porta gelir

- DAI engine devreye girer

- Binding / ACL kontrolü yapılır

- Uygunsa FORWARD, değilse DROP

03 / DAI'nin Dayandığı Kaynaklar

DAI kendi başına "akıllı" değildir. Aşağıdaki kaynaklardan doğrulama yapar:

- DHCP Snooping Binding Table

- Statik ARP ACL

- Trusted port tanımı

Kritik: DHCP Snooping yoksa DAI çalışmaz veya tüm ARP'leri DROP eder.

04 / ARP Paketi Switch İçinde Nasıl İncelenir?

dai inspection fieldsSender IP Sender MAC Target IP Ingress Interface VLAN ID

DAI şu soruyu sorar: Bu IP–MAC–PORT eşleşmesi gerçekten doğru mu?

05 / Trusted vs Untrusted Port Mantığı

- Trusted port: ARP kontrol edilmez (switch-to-switch uplink)

- Untrusted port: Tüm ARP'ler doğrulanır

Kural: Server, gateway ve uplink portlar trusted yapılır. Access portlar asla trusted olmaz.

06 / DROP Mekanizması ve Loglama

syslog — dai drop%SW_DAI-4-DHCP_SNOOPING_DENY: ARP packet dropped: Invalid IP-MAC binding

Drop sebepleri:

- Binding table uyumsuzluğu

- Statik IP ama ARP ACL eksik

- Rate limit aşımı

07 / Statik IP Kullanan Cihazlar – En Büyük Tuzak

Server'lar, firewall'lar ve network cihazları çoğu zaman statik IP kullanır. Bu cihazlar DHCP Snooping binding table'da yer almaz. Çözüm:

cisco ios — arp aclarp access-list STATIC-SERVERS permit ip host 192.168.1.10 mac host 00:11:22:33:44:55

Yapılmazsa: DAI, server'ın ARP paketlerini DROP eder. Server gateway'e erişemez.

08 / Rate Limit – Sessiz Kurtarıcı

ARP flood saldırılarında switch CPU'su korunmalıdır.

cisco iosip arp inspection limit rate 15

- ARP storm engellenir

- CPU spike önlenir

- False positive riski azaltılır

09 / Yanlış DAI Konfigürasyonu – Gerçek Outage

Gerçek hayatta sık görülen senaryo:

- DAI açılır, server portu trusted yapılmaz

- Statik IP için ARP ACL yazılmaz

- Server'lar gateway'i çözemiyor → timeout

- "Network var ama çalışmıyor" şikayeti

10 / Enterprise DAI Konfigürasyonu

cisco ios — full dai configip dhcp snooping ip dhcp snooping vlan 10 ip arp inspection vlan 10 ip arp inspection limit rate 15 interface GigabitEthernet0/1 ! uplink ip arp inspection trust

11 / DHCP Snooping → DAI → IP Source Guard Zinciri

- DHCP Snooping → IP doğruluğu (binding table)

- DAI → ARP doğruluğu

- IP Source Guard → Trafik doğruluğu

Sonuç: Üçü birlikte gerçek Layer 2 güvenliği sağlar.

12 / Enterprise Checklist

- DHCP Snooping aktif mi?

- Statik IP'ler için ARP ACL var mı?

- Trusted portlar minimumda mı?

- DAI logları izleniyor mu?